Тесты > Антивирусная защита

Защищаем систему от вирусов

Проверка безопасности антивирусных инструментов выявила, что у самих инструментов есть очевидные слабые места. CHIP расскажет, как можно закрыть уязвимости и обезопасить себя от угроз, которое несет вредоносное ПО

Специалисты по безопасности компании Symantec регистрируют 13 миллионов новых вариантов вредоносного программного обеспечения в месяц. Антивирусные системы призваны защищать от этой опасности, но очевидно, что они сами оказываются уязвимыми и подвергаются атакам. CHIP проверил антивирусы вместе с AV-Test. Результат дает повод для тревоги: в некоторых случаях недостаточно защищены каналы передачи, в других — производители используют ненадежные библиотеки программ. Мы покажем, какие антивирусные инструменты достойны рекомендации, как работают защитные механизмы программ, и объясним, как лучше всего можно настроить эти инструменты.

Даже если вы пользуетесь хорошей антивирусной защитой, нужно дополнительно использовать и программы других производителей. Так вы сможете эффективно обезопасить не только стационарный ПК, но и мобильные устройства — и при этом не имеет значения, идет ли речь об Android или iOS.

Так защищают антивирусы

Современные антивирусные приложения не только защищают компьютеры от уже известных опасностей, но и предлагают инструменты против уязвимостей нулевого дня. Для этого они используют эвристические методы для постоянного контроля ПК. Но для того, чтобы программы могли эффективно контролировать систему, им требуются расширенные права. Доходит до того, что зачастую они могут контролировать и изменять ОС в большей степени, чем зарегистрированный пользователь. Для хакеров успешные атаки на антивирусные инструменты становятся самым простым решением, так как через эти инструменты они могут сразу получить системный доступ к ПК, а также деактивировать контрольную функцию антивирусных мониторов. Производители защитных программ борются с этим тремя антихакерскими функциями.

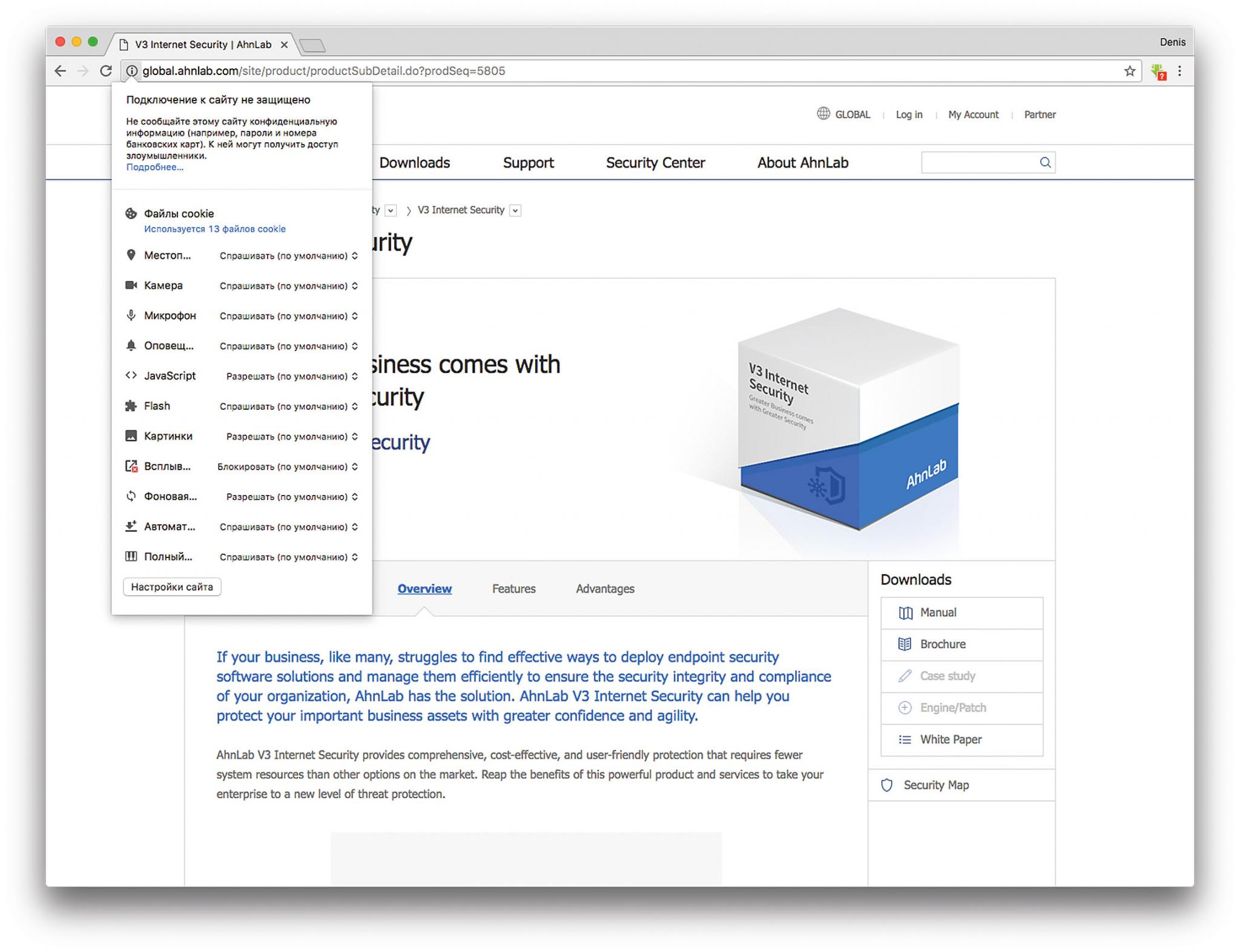

Безопасное соединение при загрузке

Первый уровень защиты используется уже на сайте производителя. Ведь разработчики антивирусов больше не распространяют свои программы на DVD — в основном те предоставляются клиентам в виде пакета с кодом для загрузки. Преимущество в том, что у пользователя всегда будет новейшая версия. Некоторые производители распространяют программы через безопасное HTTPS-соединение. Канал передачи данных зашифровывается, манипуляции практически исключаются. Правда, есть и такие компании, которые все еще делают ставку на небезопасное HTTP-соединение. Теоретически в этом случае хакеры могут перехватить поток данных и подсунуть пользователю небезопасную, управляемую извне версию антивируса. Компания AV-Test обнаружила такой ненадежный канал загрузки у нескольких производителей (см. таблицу справа). Увидев результаты, фирмы торжественно поклялись устранить все недостатки и высказали намерение передавать данные в зашифрованном виде в самом ближайшем будущем.

Обновления только с подписью

Чтобы на ПК загружались только сертифицированные и защищенные подписями обновления для сканирования файлов, антивирусные программы используют сертификаты, хотя и не слишком последовательно (см. справа). С их помощью производитель подписывает отдельные программные пакеты. При поступлении на компьютер пользователя антивирусный инструмент проверяет аутентичность цифровой подписи и устанавливает обновления. Таким образом исключаются неправомерные апдейты. Но это выполняется при условии, что антивирусная программа отлично работает с самого начала и имеет оптимальные настройки, установленные производителем — к сожалению, очень многие приложения таким требованиям не отвечают. И вам придется действовать самостоятельно — более подробно об этом рассказывается на следующих страницах.

Защита оборудования на уровне процессора

Начиная с Windows XP SP2 операционная система Microsoft поддерживает защиту DEP (Data Execution Prevention), которая работает непосредственно в процессоре. Принцип работы относительно прост: ОС использует специальный атрибут NX-Bit (бит запрета исполнения) для определенной области памяти, где хранятся данные, имеющие критическое значение. Если какая-то программа, например, при переполнении памяти, пытается задействовать регистр процессора, DEP блокирует доступ и передает информацию об этом в операционную систему. На сегодняшний день технология является стандартом — но, несмотря на это, ее используют не все (см. справа). Сама по себе DEP не обеспечивает стопроцентную защиту. Поэтому производители используют функцию вместе с другими технологиями.

Программное обеспечение, предотвращающее переполнение памяти

Чтобы хакеры не могли угадать, где именно в памяти компьютера хранятся критически значимые данные, уже более десяти лет назад была разработана технология ASLR (Address Space Layout Randomization). При этом программы получают свои области памяти по случайному принципу. Впервые ASLR была использована в Windows Vista. Среди мобильных систем первой стала iOS 4.3, потом последовала версия Android 4.0. Но и ASLR не дает стопроцентной гарантии безопасности. С помощью различных приемов хакеры обходят случайное распределение.