Пресекаем любые попытки шпионажа

Прослушивающие программы скрытно считывают вашу конфиденциальную информацию с различных устройств и из домашней сети. Мы покажем, как остановить этих шпионов и надежно защитить себя на будущее.

Skygofree называют самым мощным шпионским ПО в мире. Публикация «Лабораторией Касперского» собственной информации о данном вредителе в октябре прошлого года поразила многих экспертов. Это приложение способно полностью контролировать смартфоны на базе Android и считывать даже зашифрованные сообщения в WhatsApp. Для инфицирования достаточно зайти на поддельный веб-сайт, ссылка на который чаще всего приходит по SMS. Большинство пользователей не распознают подделку. Израильская компания Cellebrite и американская фирма Grayshift утверждают, что взлому поддаются даже последние модели iPhone X на базе iOS 11. Угроза мобильными устройствами не ограничивается. Эксперты по информационной безопасности уже предупреждают о шпионских атаках на IoT-устройства, такие как Amazon Echo.

Существует острая потребность в единой защите от таких вредителей, как Skygofree. В связи с этим мы решили продемонстрировать, как можно самостоятельно вычислить шпионов и другое вредоносное ПО на смартфонах, в локальной сети и на IoT-устройствах (система «умный дом»), а также надежно обезопасить себя от таких атак впредь.

Блокировка работы шпионского ПО на ПК

Следует признать, что компания Microsoft не облегчает пользователю задачу по защите системы Windows — на любом компьютере работает бесчисленное количество программ сторонних разработчиков. Даже у антивирусных решений есть свои пределы. Простого способа обнаружить шпионское ПО на компьютерах с Windows не существует. Зачастую требуется несколько программ и, разумеется, терпение.

Выявление и удаление любопытных утилит

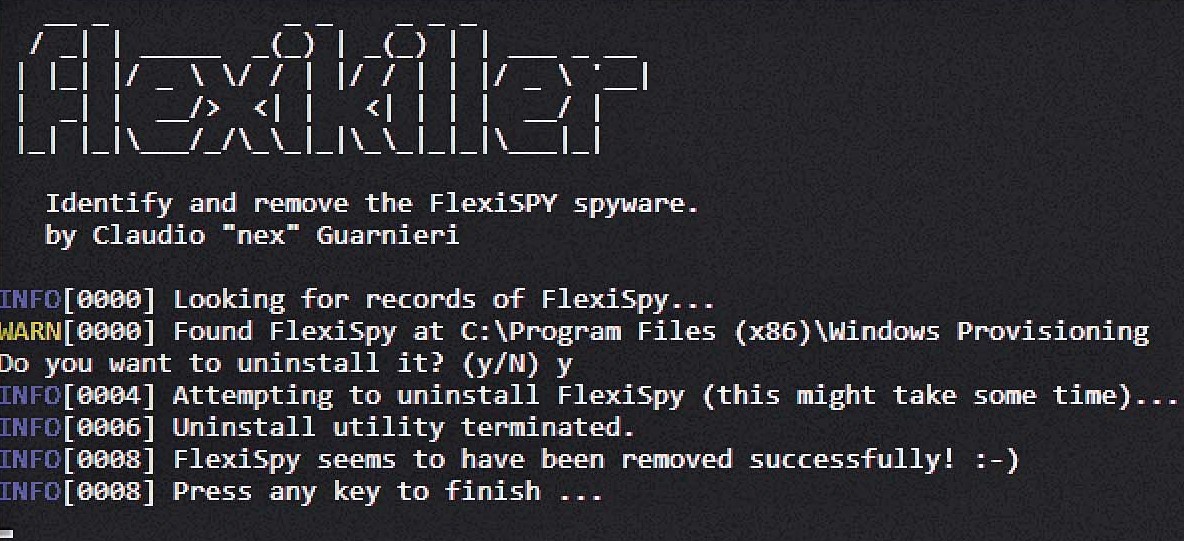

Большинство антивирусов вычисляют стандартные инструменты для шпионажа. Однако следите за тем, чтобы ваш пакет безопасности вовремя обновлялся и получал самые свежие сигнатуры. Если проверка антивирусом не дала результатов, переходите к следующему этапу. Воспользуйтесь специальными утилитами для обнаружения и удаления шпионского ПО, такими как сканер MalWarebytes или SpyBot — Search & Destroy (обе программы на CHIP DVD). И все же удаление вредоносного ПО порой становится нетривиальной задачей. Если антивирусы с ней не справляются, попробуйте решить ее с помощью инструмента, специально заточенного под удаление таких вредителей. Соответствующие программы зачастую обнаруживаются напрямую на странице разработчика антивируса. Содействие оказывают и такие белые хакеры, как Клаудио Гварнери, который подготовил собственную утилиту Flexikiller, уничтожающую шпионское ПО FlexiSpy (см. ниже).

Если даже эти программы ситуацию не исправили, ничего не остается, как обратиться к Kaspersky Rescue Disk (на CHIP DVD). С помощью данной утилиты вы запустите аварийную систему Linux, которая, будучи свободна от любых барьеров, сдерживающих Windows, способна отыскать и удалить шпионское ПО с вашего диска.

Изоляция ПК от шпионских программ

От атак на стационарные компьютеры лучше всего защитят антивирусы. Сравнительный тест современных пакетов безопасности вы найдете в выпуске CHIP №6 (PDF есть на CHIP DVD). Эти продукты не только помогают справиться со шпионским ПО, но и не дают кейлоггерам и скрин-грабберам считать нажатия клавиш на клавиатуре или сделать снимки вашего экрана. Ярким примером служит модуль защиты веб-камер в пакете Bitdefender. Он блокирует этот компонент и автоматически предоставляет к нему доступ только знакомым, надежным программам, установленным на ПК.

Вместо пакета Bitdefender можно обратиться к утилите WebCam On-Off (на CHIP DVD). Она отключает камеру непосредственно в Диспетчере устройств. Еще более надежным, чем программная защита, будет механический, а потому неуязвимый, затвор. В современных ноутбуках Lenovo такая шторка установлена по умолчанию. Отдельные наклейки можно приобрести, к примеру, на Soomz.io — набор из трех штук обойдется примерно в 1000 рублей. От прослушивания отлично помогает скотч, наклеенный на отверстие микрофона.

Вместо пакета Bitdefender можно обратиться к утилите WebCam On-Off (на CHIP DVD). Она отключает камеру непосредственно в Диспетчере устройств. Еще более надежным, чем программная защита, будет механический, а потому неуязвимый, затвор. В современных ноутбуках Lenovo такая шторка установлена по умолчанию. Отдельные наклейки можно приобрести, к примеру, на Soomz.io — набор из трех штук обойдется примерно в 1000 рублей. От прослушивания отлично помогает скотч, наклеенный на отверстие микрофона.

Конец прослушиванию смартфонов

Современные смартфоны — лакомый кусочек для шпионских атак. На этих устройствах помимо такой конфиденциальной информации, как фотографии и документы, также хранятся все контакты. По смартфонам легко составить и профиль передвижений пользователя. Как такой тотальный контроль выглядит с точки зрения злоумышленника, демонстрирует скриншот на следующей странице. Но, вооружившись правильными инструментами, вы сможете выявить такие отслеживающие программы и обезопасить себя от них.

Распознавание и устранение угроз системе Android

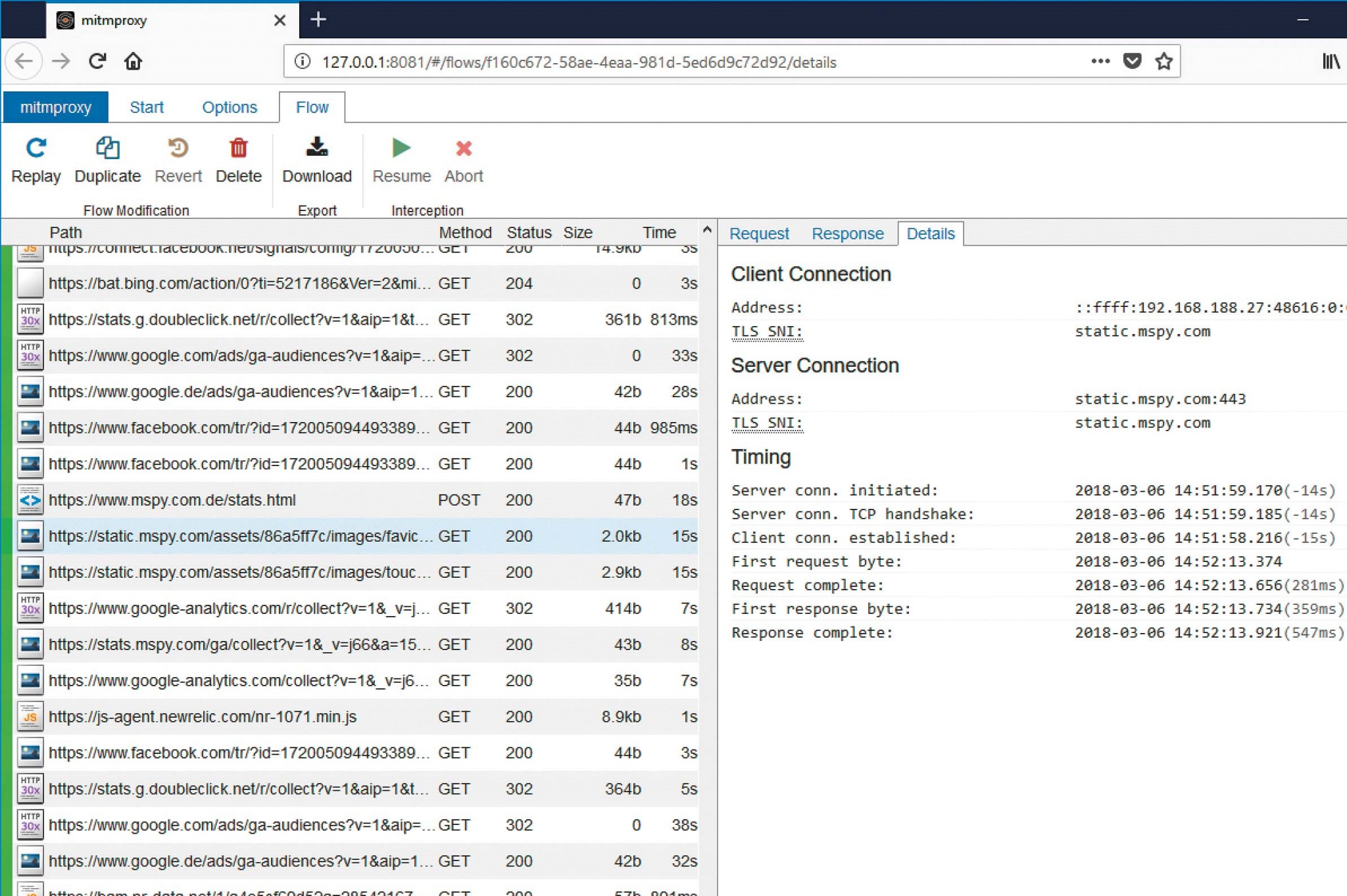

Шпионское ПО в системе от Google чаще всего хорошо спрятано — задачу хакерам существенно облегчает открытая структура Android. Существует три возможности выявить таких вредителей: антивирус, изучение приложений и сравнение статистики расхода трафика с телефона со счетом от мобильного оператора. Основные надежды по обнаружению шпионского ПО возлагаются на антивирусный сканер. Он проводит тщательный и глубокий поиск известных угроз. Список лучших продуктов вы найдете на странице goo.gl/FYbzF5 нашего сайта. Следующим этапом должна стать проверка приложений. Для этой цели воспользуйтесь программой Mitmproxy, доступной для загрузки по адресу mitmproxy.org. Установите утилиту на стационарный компьютер и запустите файл «mitmproxy ui». В открывшемся окне будет отображен поток данных от всех устройств, работающих через Mitmproxy. Чтобы направить ваш смартфон на этот прокси, необходимо задать в параметрах беспроводной сети на телефоне IP-адрес стационарного ПК. Если вы его не знаете, выполните на компьютере в строке поиска меню «Пуск» команду «cmd». В появившейся командной строке введите «ipconfig». В строке «IPv4-адрес» вы увидите IP, по которому ваш компьютер доступен в локальной сети.

На устройстве Android зайдите в «Настройки» и там выберите пункт «Wi-Fi». После длительного нажатия на активную беспроводную сеть выберите «Изменить сеть». Под «Расширенными настройками» прокрутите меню и в «Прокси-сервере» нажмите на «Нет». Выберите опцию «Вручную» и в качестве «Имени хоста прокси-сервера» укажите IP вашего компьютера. Примените изменения нажатием на «Сохранить».

Когда вы вернетесь к своему ПК, в окне Mitmproxy вы увидите весь поток данных со смартфона с одним лишь исключением — зашифрованные данные здесь отображаться не будут. Для них существует один прием: после установки особого сертификата вы сможете увидеть и такие секретные сведения. Процесс схож с атакой «человек посередине», которую применяют хакеры для взлома защищенной информации.

Впрочем, наше решение неопасно и помогает лишь прояснить для себя ситуацию. Для установки этого сертификата на смартфоне через браузер зайдите по адресу mitm.it. Здесь выберите свою ОС, в нашем случае Android, и подтвердите установку. После этого на своем ПК вы увидите также содержимое зашифрованных каналов передачи данных.